Cuando publicamos un artículo sobre malware, smishing o phishing siempre destacamos la capacidad de innovación que tienen los delincuentes. Si bien las técnicas usadas para hackearnos hacen uso de los mismos sistemas de siempre aplicando ingeniería social, el método que están usando en la actualidad para robar información bancaria es nuevo, al menos para nosotros, y mezcla ingeniería social, suplantación de identidad y Twitter en una idea tan genial como peligrosa.

Ingeniería social.

Cuando estamos descontentos con un producto o servicio, en un mundo lleno de redes sociales, acudimos a plataformas como Twitter para dejar constancia de nuestra indignación. Las empresas son conocedoras de este comportamiento y, en gran parte de los casos, no dudarán en contactar con nosotros para tratar de calmar la situación. De esta forma el usuario recibe atención o incluso recompensas que calmen su malestar y las empresas consiguen difuminar las malas críticas en redes sociales.

Este trabajo de buscar incidencias en redes sociales recae en bots que contestan siempre con el mismo tipo de frase. Para comenzar a hablar con humanos haremos uso de mensajes privados donde exponer nuestro caso y contestar a la información que la empresa nos requiera. Por ejemplo, si hemos tenido un problema con una entidad bancaria no es descabellado que esta nos solicite nuestro nombre o usuario para comenzar la gestión de la incidencia.

Suplantación de identidad.

Suplantar la identidad online es tremendamente sencillo. En redes sociales como Instagram esta treta es usada incluso para bloquear cuentas legítimas de personas conocidas, basta con conseguir una cuenta de Instagram verificada y cambiar nuestro nombre e imagen para poder hacerlo.

En el caso de Twitter, fruto en parte del lío de insignias que la llegada de Elon Musk a la compañía ha causado, basta con copiar la imagen y nombre de otra cuenta para hacernos pasar por ella.

Ingeniería social + suplantación + Twitter.

Ahora que hemos hablado de los distintos problemas por separado vamos a verlo en conjunto en un caso real, es decir, ya existen personas explotando esta “vulnerabilidad” en Twitter para robar información bancaria de sus víctimas.

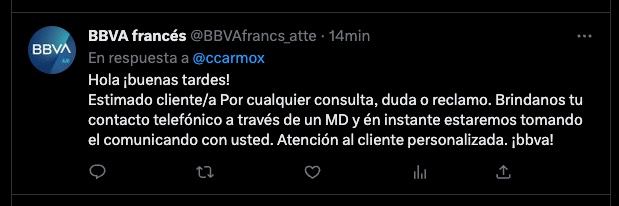

Ayer, tras la publicación de un artículo sobre una campaña de smishing contra el BBVA en nuestro país, uno de estos bots de atención al cliente de BBVA contestó a nuestra publicación. Los bots suelen ser mucho más limitados que inteligencias artificiales como ChatGPT, lo que los hace propensos a malinterpretar la intencionalidad de las publicaciones. Nosotros no necesitábamos ayuda del BBVA, solo queríamos evitar que alguien caiga en la campaña de smishing que sigue abierta por tercer día consecutivo. Pues bien, al igual que nuestra intención no era solicitar ayuda, la del bot tampoco era ofrecérnosla.

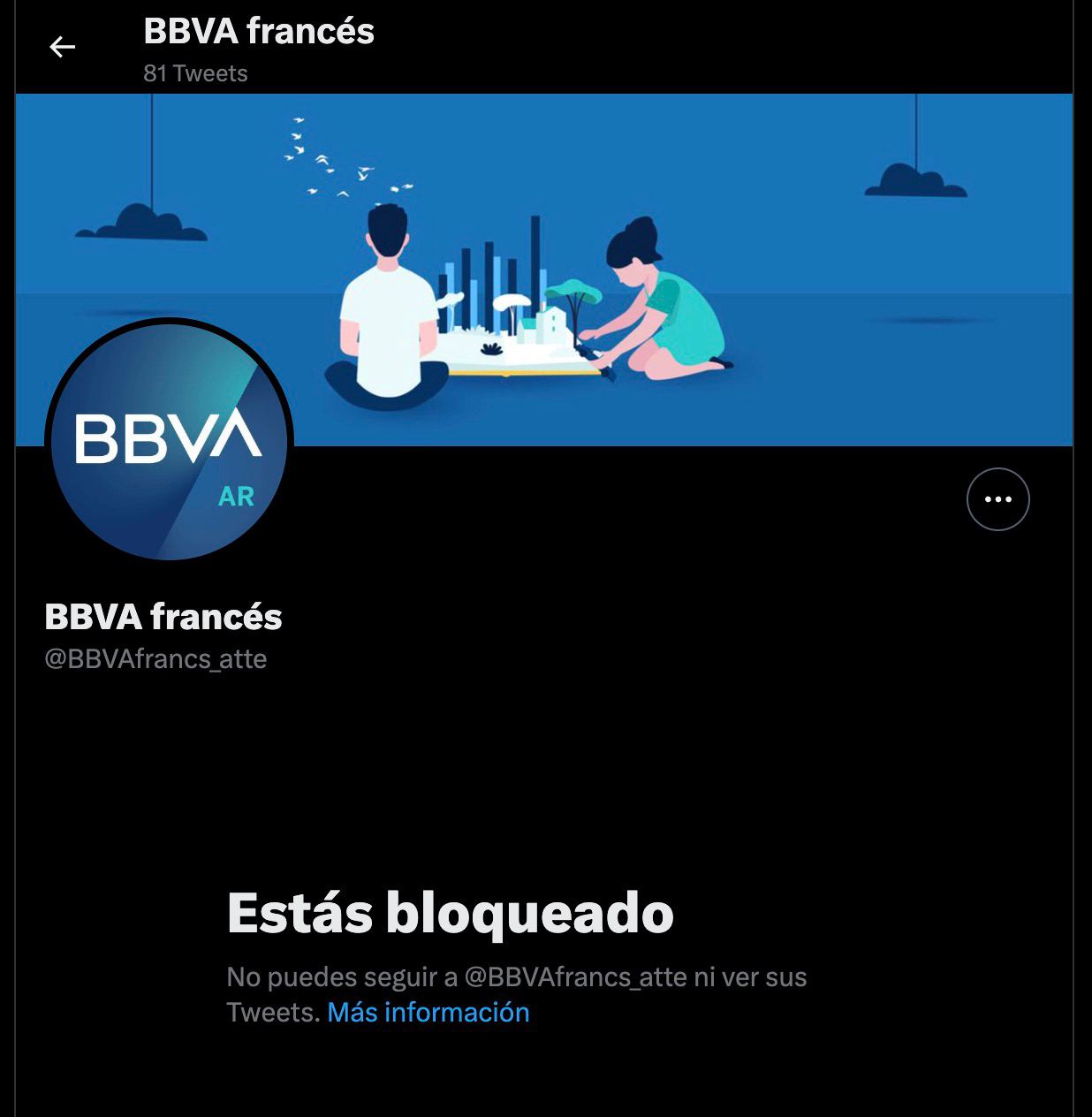

Tras la supuesta cuenta de atención al cliente del BBVA y bajo el nombre de “BBVA francés” había muchas cosas que estaban mal. Si abríamos el perfil de esta cuenta, había sido creado este mismo mes y como imágenes y enlaces usaba las de BBVA Argentina. En este punto tenemos a una cuenta diciendo ser francesa pero con imágenes de argentina y hablando con los usuarios de España. Obviamente algo no cuadra.

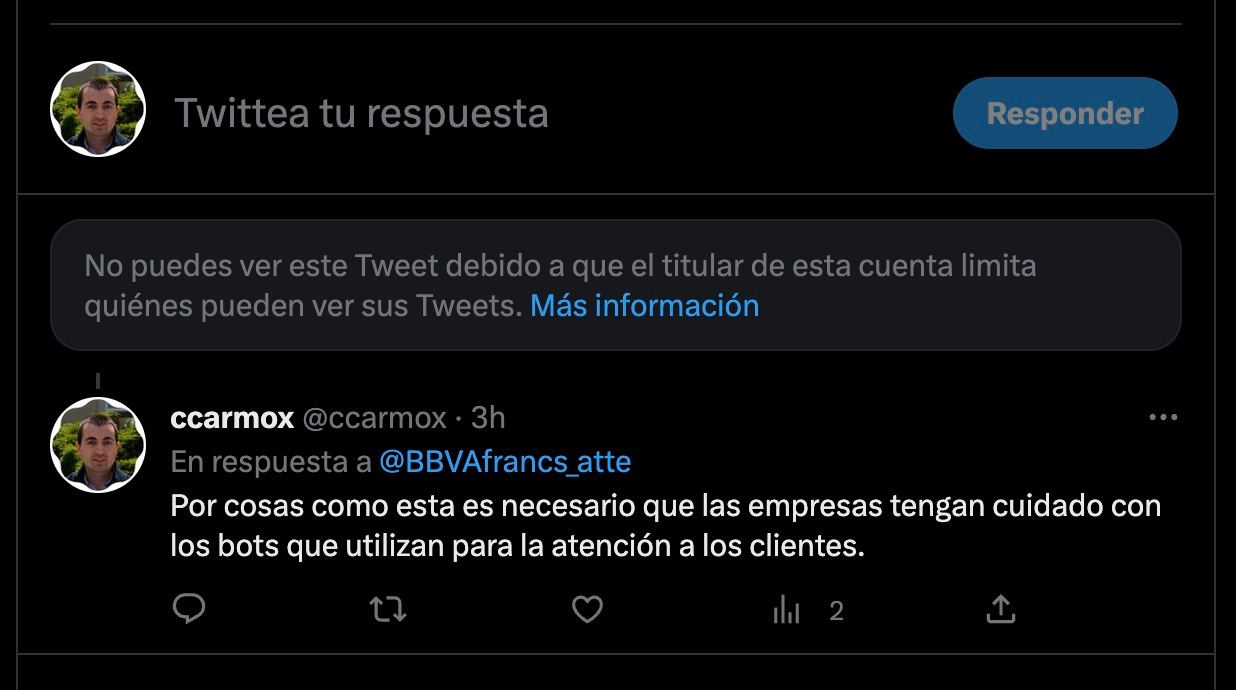

Si seguimos investigando, uno de los enlaces del perfil apunta a una web que no existe (Las campañas de phishing son bastante efímeras) y que no pertenece a la entidad bancaria que parece suplantar. ¿Y qué pasa si interactuamos con el bot? En nuestro caso lo único que hicimos fue reprochar a la cuenta que pensábamos que era el BBVA el uso indiscriminado de bots “baratos”. La respuesta de BBVA francés fue simple, dejar de seguirnos y bloquear nuestra cuenta.

El modus operandi parece ser simple. Los delincuentes usan bots que buscan menciones a cuentas reales, en este caso el banco BBVA, y contestan con el mensaje que esperaríamos de cualquier cuenta así solicitándonos más información por privado.

Como usuarios acostumbrados a que las marcas mimen a sus clientes, acudimos veloces a los mensajes directos a exponer nuestro caso y mientras y sin que nadie se lo impida, los delincuentes llegan a nuestra información bancaria.

Cómo mitigar el problema.

Los ciberdelincuentes han evolucionado tanto que cada vez resulta más complicado saber qué es real y qué no. No podemos fiarnos de correos, no podemos fiarnos de los SMS y ahora tampoco podemos fiarnos de la atención al cliente que no provenga de sitios oficiales.

Con una sociedad que tiende a la digitalización, especialmente en el sector bancario, parecen existir pocas trabas para que los delincuentes consigan hacerse con nuestra información y en definitiva, con nuestro dinero. La mejor opción contra este problema parece ser volver al modelo físico, es decir, acudir a nuestras oficinas bancarias si tenemos una duda siempre que sea posible, o hacer uso exclusivamente de las páginas webs oficiales de las empresas para cualquier tipo de trámite, incluso para las quejas.