El panorama de las amenazas digitales está en constante evolución, y los desarrolladores de malware para Android no dejan de sorprendernos con su ingenio. Recientemente, los expertos han puesto el foco sobre BeatBanker, una campaña maliciosa que eleva el listón en cuanto a sofisticación y que, aunque por ahora se centra en usuarios brasileños, tiene claras ambiciones de expansión internacional. Es crucial entender sus métodos para estar preparados.

¿Qué hace a BeatBanker tan diferente?

Los creadores de BeatBanker han ideado soluciones novedosas para superar los retos habituales a los que se enfrentan los ciberdelincuentes al atacar dispositivos móviles. Desde engañar al usuario para obtener acceso, hasta evadir el software de seguridad y los optimizadores de batería, cada paso de este ataque ha sido meticulosamente diseñado para maximizar sus posibilidades de éxito y, por supuesto, sus ganancias.

Así se cuela BeatBanker en tu móvil

La infiltración de BeatBanker es un proceso de varias fases que demuestra un alto nivel de astucia:

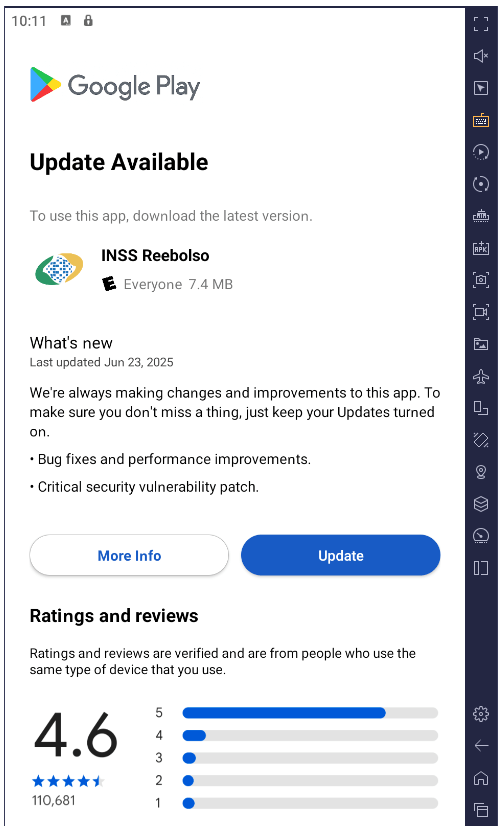

- Páginas de phishing elaboradas: el punto de entrada suele ser sitios web falsos que imitan a la perfección la Google Play Store. Aquí, se invita a los usuarios a descargar aplicaciones supuestamente útiles, como servicios gubernamentales o la popular app de Starlink. La clave está en el realismo de estas imitaciones, que buscan bajar la guardia de la víctima.

- Instalación por fases: para evitar levantar sospechas, el malware se instala en varias etapas. Una vez descargada la primera app, simula una actualización de Google Play para pedir permisos de instalación de nuevas aplicaciones. Si se conceden, se descargan los módulos maliciosos adicionales.

- Evasión avanzada: BeatBanker no es un malware cualquiera. Sus componentes están cifrados y, antes de activarse, comprueba si está en un teléfono real y en el país objetivo. Si detecta un entorno de emulación o análisis, se autodestruye. Además, los módulos se inyectan directamente en la RAM, sin dejar rastro de archivos en el almacenamiento, dificultando aún más su detección por el software de seguridad. Esta técnica, común en amenazas para ordenador, es una rareza en Android.

Trucos inéditos para una operatividad continua

Una de las innovaciones más destacadas de BeatBanker es su capacidad para mantenerse activo en el dispositivo sin ser detectado o eliminado por las funciones del sistema:

Minería de criptomonedas sigilosa

Una vez establecido, BeatBanker descarga un módulo para minar la criptomoneda Monero. Pero aquí viene el ingenio: para evitar que los agresivos optimizadores de batería de Android detengan el proceso (que consume muchos recursos), el malware reproduce un sonido casi inaudible de forma constante. Los sistemas de control de energía suelen excluir las aplicaciones que reproducen audio o vídeo, permitiendo así que el minero opere sin interrupciones. Además, muestra una notificación persistente, disfrazada de 'actualización del sistema', para que el usuario no apague el teléfono.

Control remoto a través de Google Firebase

Para gestionar el troyano, los atacantes han optado por una solución muy inteligente: utilizar Firebase Cloud Messaging (FCM) de Google. Este servicio legítimo, diseñado para notificaciones y envío de datos, permite a los atacantes supervisar el estado del dispositivo y ajustar la configuración del malware de forma remota. BeatBanker espera un tiempo prudencial tras la instalación antes de activar la minería, e incluso reduce su actividad si el teléfono se sobrecalienta, la batería se agota o el usuario está utilizando activamente el dispositivo, todo para pasar desapercibido.

Espionaje y robo: las verdaderas intenciones de BeatBanker

Más allá de la minería, BeatBanker está diseñado para robar y espiar a sus víctimas con una variedad de módulos adicionales:

Ataques a carteras de criptomonedas

Si el usuario abre aplicaciones como Binance o Trust Wallet para enviar USDT, el malware superpone una pantalla falsa sobre la interfaz real. Esta pantalla engaña al usuario para que crea que está introduciendo la dirección del destinatario, pero en realidad la sustituye por la de los atacantes, redirigiendo los fondos directamente a sus bolsillos.

Control remoto exhaustivo

BeatBanker puede ejecutar una amplia gama de comandos, incluyendo:Estas capacidades le permiten robar información de cualquier servicio bancario o de pago, no solo de las criptomonedas.

- Interceptar códigos de un solo uso de Google Authenticator.

- Grabar audio ambiental a través del micrófono.

- Transmitir la pantalla del dispositivo en tiempo real.

- Monitorizar el portapapeles y registrar las pulsaciones del teclado.

- Enviar mensajes SMS sin consentimiento.

- Simular toques en la pantalla e introducir texto según scripts enviados por los atacantes.

BTMOB: un troyano de acceso remoto aún más potente

En algunos casos, BeatBanker puede instalar BTMOB, un troyano de acceso remoto con funcionalidades aún más invasivas. Este puede adquirir permisos automáticamente en versiones recientes de Android (13-15), rastrear la geolocalización, acceder a ambas cámaras, obtener PIN y contraseñas de desbloqueo, y capturar cualquier entrada de teclado.

Cómo protegerte de esta amenaza

Ante la sofisticación de BeatBanker, la prevención es tu mejor aliada. Sigue estos consejos para mantener tu dispositivo seguro:

- Descarga solo de fuentes oficiales: acude siempre a Google Play Store o a las tiendas de aplicaciones preinstaladas por el fabricante. Si encuentras una aplicación en internet, búscala directamente en la tienda oficial de tu teléfono en lugar de usar un enlace.

- Verifica las aplicaciones antes de instalar: antes de descargar, revisa el número de descargas, la antigüedad de la aplicación, las valoraciones y los comentarios de otros usuarios. Desconfía de apps nuevas, con pocas descargas o con calificaciones bajas.

- Sé prudente con los permisos: entiende qué permisos solicitan las aplicaciones y por qué. Ten especial cuidado con aquellos que parecen excesivos para la función de la app, como 'Instalar aplicaciones desconocidas', 'Accesibilidad', 'Superusuario' o 'Mostrar sobre otras aplicaciones'.

- Instala una solución de seguridad robusta: un buen software antimalware es fundamental. Productos como Kaspersky para Android ofrecen protección contra amenazas como BeatBanker, detectándolo bajo veredictos como HEUR:Trojan-Dropper.AndroidOS.BeatBanker. Asegúrate de mantener tu solución de seguridad actualizada, especialmente si no está disponible en Google Play y requiere una instalación manual.

- Actualiza tu sistema operativo: mantén tu versión de Android siempre al día para beneficiarte de las últimas mejoras de seguridad.

Las amenazas para Android no paran de crecer. Estar informado y adoptar buenas prácticas es la clave para proteger tu información personal y financiera en el entorno digital de 2026.